Filtro de conteúdo em ambientes com UniFi: o que funciona na prática

10 minutos de leitura

Últimos Artigos

Materiais Gratuitos

Ferramentas, eBooks, planilhas e modelos de documentos gratuitos que podem ser aplicados na gestão de pessoas e internet das empresas.

Segurança na Internet

Gestão e Produtividade

Segment53 no Lumiun: Como Aplicar Regras de Acesso por Setor

11 de junho de 2025

4 formas de bloquear sites dos funcionários em home office

25 de março de 2025

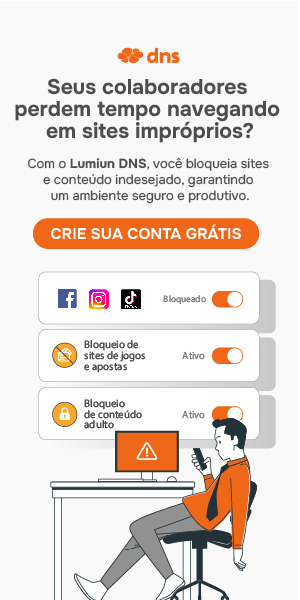

Guia definitivo: como bloquear sites impróprios na empresa

14 de fevereiro de 2025