Um dos métodos mais efetivos utilizados por hackers é o golpe de e-mail falso. Sabendo sobre a inocência de muitos usuários, este tipo de ataque malicioso se propaga na internet de forma bastante eficaz.

De acordo com dados do relatório de atividade criminosa online no Brasil divulgado pela Axur, o Brasil bateu recorde de ataques já no primeiro trimestre de 2020. Foram 10.910 casos únicos de phishing no período de 1º de janeiro a 31 de março no país. Esse dado representa um aumento de 238,82% se comparado com o mesmo período de 2019, quando foram detectados 3.220 casos.

Mas, nada de pânico. Existem diversas formas de identificar e-mails falsos e proteger os dados da sua empresa, e é sobre isso que iremos falar a seguir.

O que é um e-mail falso (phishing)?

Normalmente, um e-mail com mensagem fraudulenta, utilizando uma forma de comunicação intimidadora e contendo links e informações na tentativa de imitar grandes empresas (normalmente bancos), se enquadram como phishing.

E-mails deste tipo, afirmam que a falta de uma ação resultará no bloqueio da conta do destinatário do e-mail.

A ação por sua vez, normalmente é feita dentro de um site (falso) disponibilizado para acesso no próprio e-mail enviado pelo criminoso, e, tem a aparência idêntica ao site verdadeiro.

Por possuir um conteúdo que gera interesse em “resolver” um grande problema da vítima e também, possuir uma aparência extremamente parecida com a verdadeira, é que esse tipo de ataque tem tanto sucesso.

Como é o e-mail de phishing?

Com o objetivo de enganar os usuários de internet, por meio de mensagens falsas na tentativa de roubar informações sigilosas, como senhas de acesso, dados de cartão de crédito ou pagamento de boletos fraudulentos, o site de destino do ataque normalmente é muito bem estruturado.

Idêntico ao verdadeiro no cabeçalho, botões, cores e logotipo, tudo exatamente igual ao original.

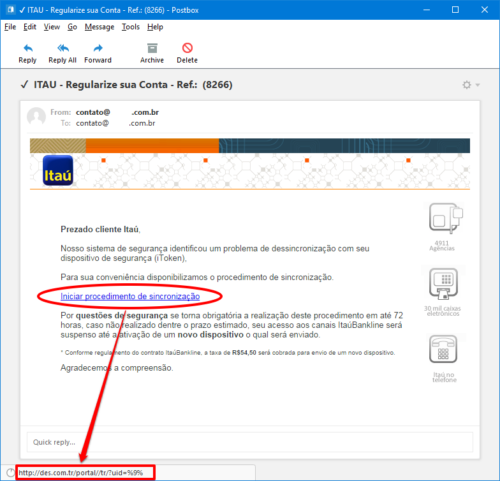

Na imagem abaixo, há um exemplo de e-mail de phishing supostamente do banco Itaú, solicitando a sincronização do dispositivo de segurança.

Perceba que o texto inicial cria um senso de urgência para que você acesse o link mais abaixo. Veja também, que o link de destino não faz referência nenhuma ao banco Itaú.

No vídeo abaixo demonstramos o funcionamento de um phishing recebido por e-mail, que se faz passar pelo serviço de pagamentos PagSeguro com objetivo de roubar dados de acesso da vítima. Primeiro é demonstrado o acesso ao site de phishing sem proteção. Depois é demonstrada uma tentativa de acesso ao site de phishing porém com a proteção de um sistema de controle de acesso à internet ativa na rede da empresa.

Dessa maneira, o vídeo apresenta um comparativo da eficácia de um ataque Phishing em uma rede desprotegida e outra com tecnologia de segurança e proteção.

Quais perguntas devo fazer ao receber um e-mail assim?

Bom, você já deve ter percebido que um e-mail de phishing pode passar despercebido facilmente por usuários leigos. Mas, para alívio de muitos empresários preocupados com esse tipo de acesso por parte dos funcionários, alguns cuidados simples, podem resolver vários problemas, como veremos a seguir.

- O e-mail foi uma solicitação minha? Não abra anexos nem faça ações que não foram solicitadas por você.

- Minha senha é forte e segura? Mantenha suas senhas sempre protegidas, tentando não utilizar a mesma senha para todos os locais, pois, caso você caia no golpe, todos os acessos estarão em posse dos criminosos.

- O URL do site é condizente com o conteúdo ou empresa do e-mail? Em muitos casos de phishing, o endereço de e-mail pode parecer legítimo, mas a URL pode estar com erro de grafia ou o domínio pode ser diferente (.com quando deveria ser .gov). Isso geralmente denuncia na hora a utilização de phishing.

- Faço as atualizações de segurança do navegador, computador e sistema? Atualizações trazem consigo melhores sistemas de proteção, em alguns casos, bloqueando o acesso à sites considerados nocivos.

- Possuo um sistema de firewall e controle de acesso à internet na minha empresa? Utilizar sistemas de segurança, bloqueando o acesso à sites nocivos é uma forma “automática” de se manter protegido contra ataques deste tipo, sem a necessidade de treinamento ou cuidados em excesso.

Visto algumas formas de evitar cair em golpes deste tipo, podemos perceber que a maior parte das dicas envolve o comportamento correto e discernimento do usuário. Inclusive, em outro artigo aqui no blog falamos mais sobre a educação dos colaboradores em ataques deste tipo.

Não deixe a segurança de dados da sua empresa à merce dos criminosos cibernéticos.

Espero ter ajudado você a perceber a importância da proteção contra e-mails de phishing nas empresas.

Até a próxima!

3 comentários

Comentários fechados