Anúncios sobre produtos e serviços estão por toda parte. Quando estamos navegando nas redes sociais, em nosso site de notícias, e-mails, sites de pesquisa.

Muitas vezes vemos anúncios e nem percebemos qual o conteúdo dele, talvez por sermos bombardeados com tanta informação.

Além de problemas de privacidade, os anúncios podem representar risco à segurança de dados dos usuários, considerando que redes de anúncios podem ser sequestradas, alterando o destino que devia ser uma oferta ou beneficio, para um site ou arquivo malicioso. Este ataque é chamado de malvertising.

O que é malvertising?

O nome é a combinação de “malware” e “advertising” (publicidade em português). Basicamente, hackers pagam por anúncios em sites confiáveis que podem:

- Apontar para sites maliciosos

- Forçar o download de malware apenas visualizando o anúncio

- Utilizar os recursos do dispositivo do usuário visitante para mineração de criptomoedas

Não existe um local comum onde os anúncios podem ser exibidos ou uma aparência que possa ser distinguida de um anúncio real. Pop-ups, banners, textos e até botões podem estar infectados com malware.

Ainda este ano, site do New York Times e BBC apresentavam anúncios com malwares, conforme notícia da KnowBe4.

O crescimento do ataque

A primeira ocorrência conhecida do ataque ocorreu no final de 2007, afetando sites como MySpace por meio de uma vulnerabilidade no Adobe Flash.

Já em 2011, o Spotify, que ainda era um aplicativo apenas para computadores, foi atingido por um malware que afetou usuários que não tinham antivírus instalado. O anúncio era um download forçado de malware e os usuários nem precisaram clicar no anúncio para serem afetados.

Em 2017 o ataque conseguiu até contornar os bloqueadores de anúncios, infectando os dispositivos dos usuários que utilizavam a ferramenta de bloqueio exatamente para este fim.

No mesmo ano, já surgiam relatos de anúncios no YouTube com malware.

Em 2018 foi considerado uma das principais ameaças online, onde alguns hackers modificavam os scripts já utilizados anteriormente, absorvendo tantos recursos do computador da vítima, que ele mal conseguia funcionar.

Em 2019, 1 em cada 250 anúncios ainda era malicioso.

Alguns exemplos de ataques reais

Abaixo vocês vão ver imagens que coletamos aqui na Lumiun e que ainda são exibidos diariamente com ofertas falsas de diversos produtos.

Perceba que o nome do anunciante é “Mega Ofertas”, enquanto o layout é das Lojas Americanas, muito conhecida na internet. Além disso o preço do produto é totalmente contrastante com os preços médios de um produto assim, e o link de destino é “VEMCOMPRARBARATOO.COM” com um erro ortográfico. Os indícios são muitos neste caso.

Mais um anúncio falso utilizando o site das Lojas Americanas. Veja que o nome do anunciante no topo é um tanto quanto cômico e incomum. Além disso, novamente o preço do produto não é condizente com a realidade.

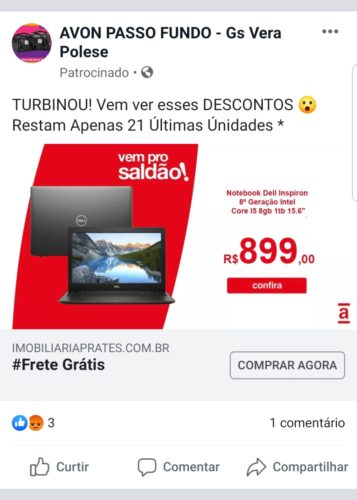

Em mais um anúncio utilizando o visual das Lojas Americanas, este ataque é um pouco mais fácil de ser identificado. O primeiro ponto é o nome do anunciante ao topo, com uma imagem nada condizente com a empresa, e o nome “AVON PASSO FUNDO” se referindo à outra empresa, deixa claro o golpe. Além do preço do produto, o site de destino também mostra “IMOBILIARIAPRATES.COM.BR”, totalmente diferente da área de atuação do produto anunciado.

Quem não gostaria de uma geladeira novinha, gigante e com diversas funções pagando uma fração do preço normalmente vendido? É exatamente por isso que este golpe tem crescido tanto. Como nos outros exemplos acima, a foto do anunciante é genérica, o nome ao topo é diferente do anúncio, além do preço e link de destino serem estranhos.

Como se proteger?

Existem diversos hábitos e ferramentas para se manter protegidos de ataques de malvertising. Melhorias constantes nos sistemas de anúncios das grandes empresas, tem melhorado a filtragem de conteúdos que podem ser nocivos aos receptores dos anúncios. Porém, a cada melhoria, surgem novas formas dos hackers introduzirem material nocivo nos canais de anúncios.

Pensando nisso, listamos a seguir algumas práticas comuns e que ajudam muito a manter a segurança da informação de profissionais e empresas.

1 – Não clique em links duvidosos

Embora sites confiáveis possam ser atingidos por este tipo de ataque, os sites que contem o maior número de anúncios perigosos, são sites de baixa relevância.

Auditorias e sistemas de detecção deste tipo de ataque, estão presentes em sites confiáveis e conhecidos pela maior parte dos usuários de internet.

Portanto, ao acessar um site duvidoso e de baixa confiabilidade, evite clicar em qualquer link, principalmente de anúncios. Os mesmos podem conter malwares.

2 – Cuidado com os “brindes”

Doação e brindes ficam por conta das ONGS. Os hackers só querem que você clique. Anúncios que prometem brindes ou compras gratuitas devem ser evitados a todo custo.

A estratégia principal neste caso é fazer o anúncio parecer o mais atraente possível, e o que se torna mais atraente que dinheiro fácil e sem esforço?

“Parabéns, você foi selecionado para ganhar um X produto grátis”. Não clique, pois você não foi selecionado para ganhar nada, ou melhor, foi selecionado para cair no golpe de malvertising.

Ao ver um anúncio que parece bom demais para ser verdade, lembre-se que muito provavelmente não é.

3 – Qual o endereço dos links?

Ao longo dos anos, grandes empresas como Google e Facebook tem feito um bom trabalho exigindo que o URL de visualização de um site corresponda ao URL de destino.

Isso evita fraudes de cliques. Se um anúncio puder utilizar o URL de visualização que quiser, pode fingir ser a Volkswagen dando carro de graça, que na realidade, são hackers tentando capturar seus dados.

Quando você passa o mouse sobre um link, e a visualização do URL estiver oculta ou não corresponder ao produto ou marca do anúncio, não clique.

4 – Bloqueadores de anúncios

Bloqueadores de anúncios não protegem de todos os esquemas de malvertising e certamente, não vão te proteger de sites maliciosos em geral, mas, ainda assim, é uma boa camada de proteção caso você siga as dicas anteriores.

Como disse anteriormente, novas estratégias para burlar bloqueadores de anúncios são criadas diariamente, implementando uma corrida armamentista digital de proteção e ataque o tempo todo.

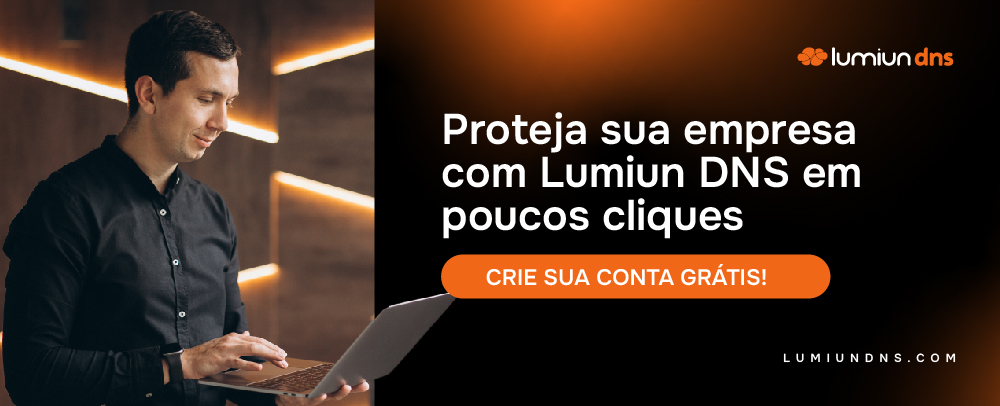

5 – Filtro de conteúdo web

Talvez a solução mais eficaz para ataques de malvertising é o filtro de conteúdo no nível DNS. A filtragem DNS pode avaliar a classificação do conteúdo do site e fazer o bloqueio antes mesmo de qualquer malware conseguir se instalar no dispositivo do usuário.

Além disso, fazer o bloqueio de sites considerados nocivos, pode proteger o usuário contra ataques cibernéticos em geral, como phishing e sequestro de dados.

A melhor camada de proteção para empresas é aquela que não depende do conhecimento e boa vontade dos usuários, e para isso, apenas sistemas de bloqueio de acesso à sites conseguem fazer.

O Lumiun é uma ferramenta de controle de acesso à internet, brasileira, com pagamento em moeda local (R$) e com suporte totalmente em português. Especializada em melhorias de segurança da informação para empresas e produtividade de profissionais, o Lumiun conta com funcionalidades como firewall, filtro de conteúdo web e VPN Empresarial para acesso remoto seguro.

Você pode ver informações mais detalhas em nossa apresentação, disponível para download gratuito.

Para finalizar

Concluindo este artigo, é importante ressaltar que a grande maioria dos ataques de engenharia social nas empresas, ocorrem pela falta de conhecimento e excesso de consumo de conteúdo fora do escopo de trabalho, prejudicando a segurança dos dados da empresa e também, a produtividade da equipe.

Nosso objetivo aqui na Lumiun é ajudar empresas à identificar suas necessidades neste sentido, e implementar sistemas e processos que vem de encontro com o objetivo geral da organização.

Até a próxima!

3 comentários

Comentários fechados