Você sabia que o seu dispositivo ou as suas redes podem estar sendo utilizadas em ataques cibernéticos sem você perceber? A estratégia conhecida como golpe de mineração de criptomoedas (cryptojacking) é uma estratégia utilizada pelos cibercriminosos para a mineração de cibermoedas sem que o dono do dispositivo perceba. Para isso, eles utilizam o poder de processamento dos dispositivos e da sua rede para gerar criptomoeda e obter lucro.

Por se tratar de um golpe cibernético, essa ameaça é implementada sem que o usuário permita, através da instalação de software malicioso. Esses softwares podem chegar até o usuário de diversas formas, como e-mails de phishing, anúncios falsos ou arquivos corrompidos que são enviados por meio de plataformas de troca de mensagens.

Por essa razão, é imprescindível que a sua empresa implemente uma estratégia de segurança eficaz que ajude a bloquear esta ameaça e evitar que os recursos valiosos da organização sejam destinados à aplicação de ataques cibernéticos.

Como funciona a mineração de criptomoedas

A mineração de criptomoedas ganhou muito destaque nos últimos anos por conta do imenso valor que essas moedas obtiveram no mercado. Para entender como esse processo funciona, primeiramente precisamos entender o funcionamento da criptomoeda.

Todo o processo de mineração das criptomoedas está relacionado ao blockchain, um sistema padrão para os criptoativos. Esse sistema é composto de partes de códigos conectados através da Rede. Esses blocos contém informações que são verificadas quanto à sua veracidade e autenticidade.

Enquanto a moeda convencional é impressa em papel, a criptomoeda se constrói a partir do processo de mineração. Dessa forma, a mineração consiste no processo de validação e inclusão de transações dentro do sistema blockchain.

Entenda mais sobre esse processo:

Com isso, podemos entender que os mineradores de criptomoeda funcionam como agentes validadores de dados, sem a intervenção de um órgão regulatório para a confirmação das informações. Esses agentes mineradores buscam por criptomoedas de diversos tipos, entenda mais sobre o assunto aqui.

Uma vez que essas informações são validadas, as transações podem ser liberadas para a sua efetiva realização, e o minerador responsável por essa validação recebe as criptomoedas que estavam armazenadas. Todo esse processo só é possível através de alguns fatores como veremos a seguir:

- Carteira digital para o armazenamento, recebimento e transferência de criptomoedas;

- Hardware de mineração para conseguir calcular as informações exigidas pelos algoritmos;

- Software de mineração para que seja possível se conectar à rede de mineração e resolução de problemas matemáticos.

Através desses três fatores, o minerador consegue validar e verificar transações na rede descentralizada de criptomoedas.

Cryptojacking: como os cibercriminosos utilizam os recursos da sua empresa?

Agora que entendemos como funciona o processo de mineração de criptomoedas, fica mais fácil entender como esse golpe cibernético pode ser implementado na sua empresa. O cryptojacking consiste em um software malicioso desenvolvido para mineração de criptomoedas sem autorização do usuário.

Através desse software, o cibercriminoso consegue utilizar todo o poder de processamento do dispositivo infectado para o seu processo de mineração ilegal. Embora não pareça ser um grande problema, essa ameaça cibernética faz com que você perca poder de processamento nos dispositivos da sua empresa sem o retorno financeiro que o cryptojacking consegue entregar para os criminosos.

Além de utilizar o poder de processamento dos dispositivos para mineração ilegal, esses cibercriminosos também podem utilizar esses malwares como um recurso de ransomware, fazendo o que o seu dispositivo e seus dados fiquem indisponíveis até o pagamento de um valor de resgate.

Ainda que seja um golpe cibernético consideravelmente invisível, o cryptojacking pode prejudicar e reduzir a vida útil dos seus dispositivos, causando grandes prejuízos para sua empresa. Por essa razão, é muito importante que a sua empresa estipule estratégias de segurança na internet que ajudem a bloquear essas ameaças e evitar que os seus dispositivos sejam utilizados indevidamente.

Crescimento dos ataques de mineração de criptomoedas

Por se tratar de um ataque cibernético relativamente novo, os números relacionados ao golpe de mineração de criptomoedas podem parecer pequenos perto de outras modalidades. Entretanto, somente no terceiro semestre de 2022 houve um aumento de 230% nos ataques desta modalidade.

Os ataques que são bem sucedidos conseguem utilizar os equipamentos infectados por meses sem que o proprietário tome conhecimento, fazendo com que o cibercriminosos tenham lucros que vão até U$40.000 por mês. Em contrapartida, a sua empresa também acaba perdendo com a indisponibilidade de processamento dos dispositivos, que pode acompanhar a perda da lucratividade eprodutividade dos seus trabalhadores.

Esse relatório desenvolvido pela Kaspersky também demonstrou que esses softwares maliciosos costumam ser escondidos em filmes, jogos, músicas e programas piratas, que são muito baixados inadvertidamente pelos usuários. As vulnerabilidades presentes em softwares sem atualização também é um grande fator de risco.

A tendência é que haja um crescimento substancial nesse tipo de ataque, causando prejuízos cada vez maiores para as empresas. Esse crescimento evidencia a necessidade de utilizar ferramentas de segurança mais efetivas para bloquear essas ameaças e manter os seus dispositivos protegidos.

Quais os efeitos do golpe de mineração de criptomoedas?

Além de prejudicar a disponibilidade e o poder de processamento dos seus dispositivos, o golpe de mineração de criptomoedas também pode causar inúmeros prejuízos para sua empresa. Essa ameaça pode causar impacto direto na segurança cibernética da sua organização, favorecendo perdas financeiras substanciais, vazamento e roubo de dados, perda de produtividade, e muito mais.

Também é necessário considerar o impacto da Lei Geral de Proteção de Dados diante desse tipo de ameaça. Considerando que essa legislação traz os paradigmas e as abordagens necessárias para manter a privacidade de suas informações e o controle assertivo do acesso ao sistema de uma empresa, a invasão causada pelo cryptojacking também pode acarretar problemas legais para sua empresa.

Nesse sentido, é fundamental se manter atento aos sinais de que o seu dispositivo está sendo utilizado de forma indevida, como veremos a seguir:

- Monitoramento do aumento inesperado no uso da CPU tem a largura de banda utilizada pela sua empresa;

- Monitoramento do tráfego de rede através de um software específico de segurança;

- Utilização de extensão de navegador para detecção de scripts de mineração.

O controle assertivo e o monitoramento dos recursos de rede da sua empresa são o primeiro passo para garantir a detecção desse tipo de ataque. Quanto mais cedo for notado pela sua equipe de TI, mais fácil será bloquear essa ameaça e evitar os prejuízos causados por ela.

Como bloquear a mineração não autorizada de criptomoedas?

Como dissemos anteriormente, a chave para detecção do golpe de mineração de criptomoedas está no monitoramento dos sistemas e recursos da sua empresa. Através de ferramentas eficientes é possível garantir que todos os recursos de rede e internet da sua empresa estejam sendo utilizados da melhor forma possível pelos seus colaboradores, sem o desvio do seu poder de processamento para atividades ilegais.

Descubra como anda a segurança cibernética da sua empresa através desse teste da Lumiun.

Para lhe auxiliar, separamos algumas dicas indispensáveis para você manter-se seguro contra o criptojacking:

Identificar as vulnerabilidades

O primeiro passo é determinar o grau de exposição que a sua empresa apresenta perante as ameaças cibernéticas. É fundamental ter um conhecimento completo dos recursos de segurança que são implementados pela organização e quais são as melhores estratégias para manter os seus dados e dispositivos protegidos.

Para determinar os vetores de ameaça que podem prejudicar a sua empresa, você pode realizar um teste de segurança. Esse teste permitirá que a sua equipe entenda quais são as principais falhas e os pontos de melhoria dentro das redes dispositivos da sua organização.

Proteção de credenciais

É muito comum que os cibercriminosos utilizam esse tipo de vulnerabilidade para conseguir acessar os dispositivos da sua empresa e instalar software malicioso indevidamente. Por esse motivo é primordial que os usuários se atentem às credenciais das suas respectivas contas.

Nesse sentido, é importante que a empresa crie uma política de acesso à internet que entregue paradigmas e protocolos a serem aplicados como forma de aumentar a segurança das redes e dispositivos. Um desses protocolos é a criação de senhas mais seguras para o acesso de softwares e sistemas da empresa.

Restrição de acesso à nuvem e configuração de privilégio de acesso

Sabemos que o acesso à nuvem é um dos recursos mais utilizados na atualidade, permitindo armazenamento seguro de arquivos e o acesso a software sem a necessidade de instalação. Por essa razão, a restrição de acesso à nuvem é uma etapa fundamental para aumentar a segurança da sua empresa.

Para que isso seja possível é necessário estudar quais são os níveis de acesso e quais colaboradores que precisam ter a documentos e arquivos confidenciais, reduzindo as vulnerabilidades e evitando que os cibercriminosos tenham acesso a esse tipo de informação.

Monitoramento

O monitoramento dos recursos de rede da sua empresa é fundamental no processo de detecção de cryptojacking. Esse tipo de ataque cibernético pode ser notado através das mudanças na utilização da CPU e também na largura de banda da sua empresa.

O monitoramento adequado permitirá o bloqueio e a mitigação de danos diante de golpes desse tipo. Para isso é fundamental utilizar um software de segurança confiável e que apresente todas as ferramentas necessárias para manter a sua empresa mais segura.

Além disso, existem alguns cuidados que podem ser implementados para que os seus colaboradores consigam se proteger desse tipo de ameaça cibernética:

- Utilização de um Software Antivírus de confiança para verificação de arquivos e documentos antes da sua efetiva abertura;

- Utilização de um bloqueador de anúncios no navegador para bloquear a execução de anúncios maliciosos que podem instalar malwares de mineração de criptomoeda indevidamente no dispositivo;

- Manter todos os sistemas e softwares utilizados pela sua empresa atualizados para a correção efetiva das vulnerabilidades e possíveis falhas;

- Garanta que os seus colaboradores realizem o download de arquivos e softwares apenas de fontes confiáveis evitando sites de terceiros;

- Utilize um software de controle de acesso à internet para evitar que os seus colaboradores tenham acesso a páginas não confiáveis ou que apresentem armadilhas cibernéticas.

Quando tratamos de ameaças cibernéticas modernas, é fundamental contar com os recursos mais completos do mercado. Essas ferramentas estarão preparadas para lidar com essas ameaças através de recursos igualmente modernos como é o caso da inteligência artificial.

O papel do Firewall DNS no bloqueio de cryptojacking

O Firewall DNS é uma evolução dos processos do firewall convencional, permitindo que a sua empresa tenha mais segurança, controle assertivo e monitoramento contínuo nos acessos realizados à rede da sua empresa. O que diferencia esse recurso do firewall tradicional, é que essa ferramenta consegue agir de forma mais abrangente evitando a perda, bloqueio e comprometimento das informações.

Atuando através das camadas de DNS (Domain Name System), o Firewall DNS permite que a sua empresa controle de forma mais eficiente os acessos realizados, isole dispositivos que estão comprometidos, realiza a identificação de ameaças de forma automatizada, identificando ameaças com a ajuda da inteligência artificial. Dessa forma, permite o eficiente monitoramento dos recursos digitais da sua empresa e dificulta o acesso indevido de cibercriminosos ao seus dispositivos.

Isso significa que com a ajuda desta ferramenta, a sua equipe de TI poderá identificar ameaças de maneira mais proativa e evitar que ameaças como o cryptojacking causem problemas para a sua organização. Considerando que a essência da proteção contra essa ameaça está no monitoramento, o Firewall DNS proporciona recursos únicos para garantir a proteção do ambiente digital.

As ameaças baseadas em DNS são extremamente prejudiciais e podem impactar negativamente o bom andamento das atividades da sua empresa. Além de colocar em risco as suas redes e dispositivos, esses ataques também podem fazer com que os seus serviços fiquem indisponíveis para os consumidores. Entenda mais sobre essas ameaças baseadas em DNS.

Vantagens do Firewall DNS para segurança da sua empresa

Por se tratar de um recurso tão completo, o Firewall DNS consegue proporcionar diversos benefícios para sua organização. A Lumiun possui produtos baseado em DNS e conta com ferramentas completas e intuitivas. Veja a seguir seus principais benefícios:

Permite um maior controle da internet da sua empresa

Atualmente, a grande maioria das organizações depende da internet para manter as suas atividades e recursos sempre disponíveis. Ter mais controle sobre essa ferramenta é fundamental para manter a produtividade e evitar possíveis problemas ocasionados por ameaças cibernéticas.

Além disso, o controle de acesso à internet também permitirá um gerenciamento mais completo dos recursos utilizados pelos seus colaboradores, evitando que eles utilizem os recursos de internet para acessar redes sociais, WhatsApp, YouTube, plataformas de jogos e apostas, entre outros. O objetivo aqui é garantir a produtividade e manter os seus colaboradores longe dos problemas cibernéticos.

Através do filtro de conteúdo web, sua empresa poderá exercer um controle mais completo sobre os acessos realizados e o tráfego de rede da sua organização. Dessa forma, ele pode ser utilizado para bloquear o acesso a conteúdos maliciosos ou inapropriados e também bloquear possíveis invasões oriundas de dispositivos ou sites maliciosos.

Otimiza sua estratégia de segurança

Além de proporcionar o monitoramento assertivo dos recursos da sua empresa, o Firewall DNS também permite realizar o bloqueio de links maliciosos, evitar que os colaboradores acessem sites de phishing, bloquear o download de links desconhecidos, e muito mais. Ferramentas desse tipo, como é o caso do Lumiun DNS, também permitem o bloqueio de acesso a anúncios considerados maliciosos, conteúdo violento e adulto que também pode ser nocivo para os dispositivos da organização.

O Firewall DNS também tem um papel de destaque contra os ataques do tipo ransomware, conseguindo identificar e mitigar essas ameaças de maneira mais eficiente e completa.

Aumenta a produtividade da sua equipe

Além de atuar de forma completa na estratégia de segurança da sua organização, o Firewall DNS também é responsável pela melhoria na produtividade da sua equipe. Ao bloquear sites nocivos e páginas consideradas inadequadas para o ambiente de trabalho, o Firewall DNS garante que os seus colaboradores têm o foco naquilo que é realmente importante para a organização.

Através dessa ferramenta, você poderá determinar quais são as categorias e páginas que devem ser bloqueadas para manter a segurança e a produtividade da empresa. É possível também determinar os horários onde o acesso é permitido para garantir um controle mais inteligente.

O uso indiscriminado da internet dentro do ambiente de trabalho pode ser muito arriscado e causar inúmeros prejuízos para a empresa. Além de aumentar risco perante as ameaças cibernéticas, também pode proporcionar uma grande perda de produtividade, impactando a rentabilidade e os resultados do negócio

Aumenta a proteção dos dispositivos e da rede da sua empresa

Os filtros de segurança ativos, juntamente com o bloqueio de páginas maliciosas, ajudam os dispositivos a se manterem mais saudáveis e protegidos. Essas estratégias permitem que a banda da internet disponível para realização das atividades dentro da empresa seja utilizada de forma devida e evita que os dispositivos sejam infectados por conta de acessos indevidos realizados durante o horário de trabalho.

Aliado a esse benefício, a utilização do firewall DNS também vai ajudar a sua empresa a reduzir custos com manutenção e reposição de dispositivos por conta de ataques cibernéticos.

Contribui para a redução de custos com treinamento e capacitação em segurança cibernética

Sabemos que mesmo com um curso de capacitação e criação de uma política de acesso à internet eficiente, é comum que os colaboradores acabem acessando páginas indevidas durante o horário de trabalho. Esse acesso à internet feito de forma indiscriminada causa inúmeros prejuízos para sua organização.

O Firewall DNS permite um controle assertivo desses recursos e evita que seus colaboradores percam o foco nas tarefas importantes por conta de acessos indevidos, além de evitar o acesso a páginas maliciosas.

Como vimos ao longo deste artigo, o golpe de mineração de criptomoedas pode ser uma ameaça silenciosa extremamente prejudicial, sendo essencial que a sua empresa se prepare da melhor maneira possível para evitar os prejuízos causados por esse tipo de ataque. Conte com a ajuda da tecnologia para garantir uma proteção mais completa e inteligente dos recursos da sua empresa, garantindo que haja monitoramento contínuo das ferramentas e dispositivos utilizados diariamente.

Como Bloquear a Mineração de Criptomoedas Agora!

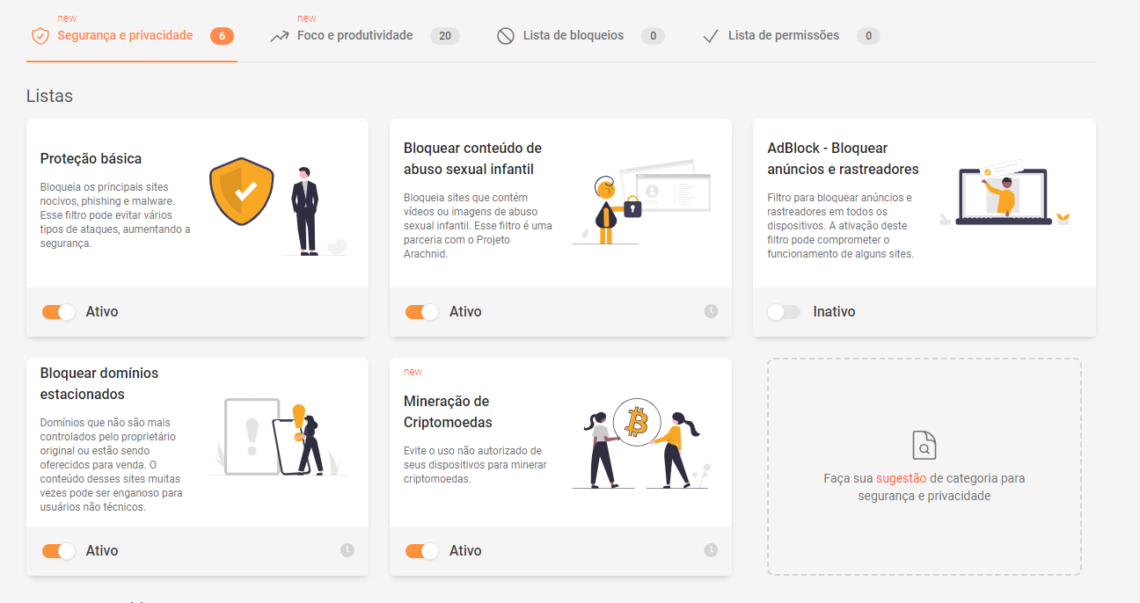

O Lumiun DNS se destaca mais uma vez ao apresentar uma adição importante ao seu conjunto de ferramentas de proteção: o filtro de bloqueio contra “Mineração de Criptomoedas”. Esse novo recurso visa prevenir o uso não autorizado de seus dispositivos para minerar criptomoedas, uma prática que pode comprometer o desempenho e a integridade de sua rede. Ao atuar proativamente contra essa ameaça silenciosa, o Lumiun DNS reforça a segurança digital da sua empresa, garantindo que seus recursos permaneçam protegidos contra atividades indesejadas.

Para experimentar em primeira mão a eficácia desse novo filtro e fortalecer a defesa digital do seu ambiente corporativo, convidamos você a realizar um teste gratuito do Lumiun DNS.