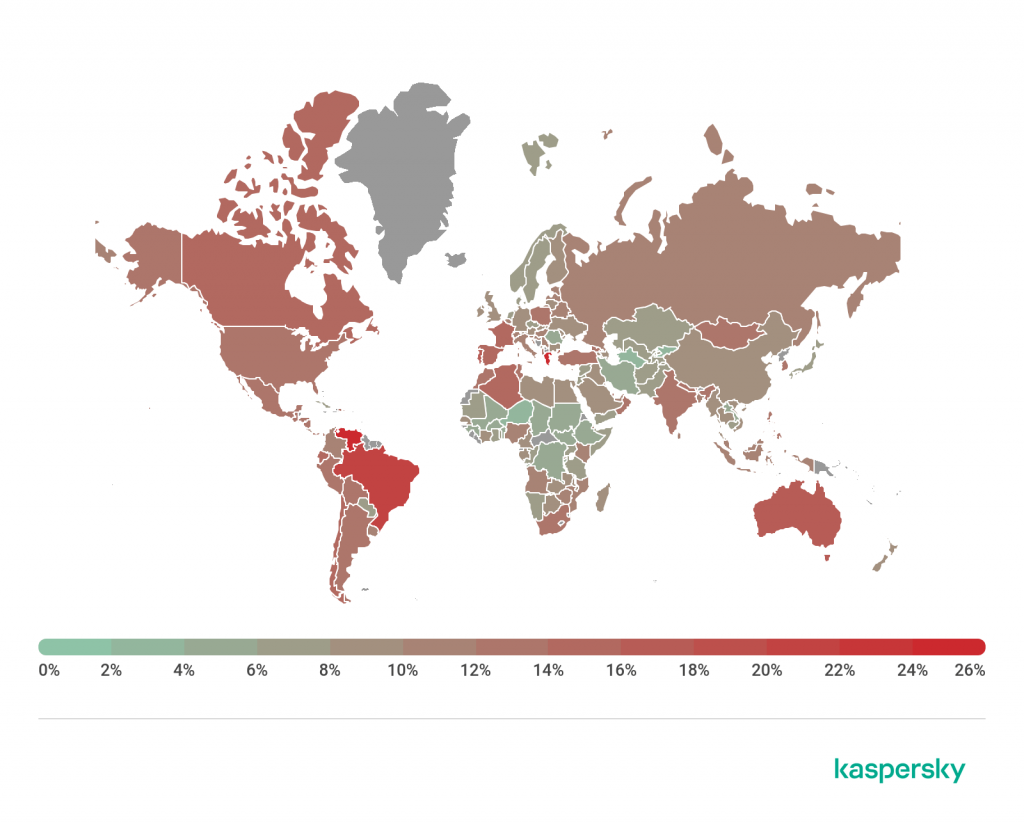

O volume de ataques do tipo phishing tendo como alvo pessoas e empresas no Brasil continua muito alto: de cada 5 usuários brasileiros, 1 está suscetível a phishing. O Brasil está na 3ª posição do ranking dos países mais atacados por golpes de phishing.

Um relatório publicado pela Cisco em 2019 apontou que 38% dos entrevistados enfrentaram problemas com Phishing no último ano.

Uma história de Phishing

Um usuário habitual do Facebook vê em seu feed um anúncio de uma TV Samsung 4K 58″ por R$ 999,00. Preço imperdível. Saldão da Americanas. Nem cogita avaliar se o anúncio é da Americanas, pois as cores, o logotipo, as escritas, são da Americanas, ele já conhece. E o anúncio está veiculado pelo Facebook. Por isso não há tempo a perder, com esse preço em breve não terá mais estoque. Além de uma TV de 58 polegadas, ele terá também a satisfação de ter feito um excelente negócio. Oportunidade imperdível. Essa análise toda demora menos de 5 segundos.

O usuário clica no anúncio e agora está no site da Americanas. Novamente, não pensa em avaliar se o site é da Americanas, porque as cores, logotipo, tudo é exatamente como ele já conhece. O endereço desse site é https://www37.sucessodevendason*.com/tkn3025574/smart-tv-led-58-samsung-58mu6120-ultra-hd-4k[…] mas isso passa batido. Talvez ele viu o cadeado do HTTPS e sentiu segurança. Cego imaginando essa TV em sua casa, conclui a compra, informa o endereço de entrega – a ansiedade já começa a bater – e gera o boleto. No boleto consta o beneficiário “Americanas.com – B2W Companhia Digital”. Show. Então ele abre o aplicativo do banco, paga o boleto e agora surge a preocupação: como controlar a ansiedade até a hora da campainha tocar com a maravilhosa encomenda à sua porta.

Pois bem, essa hora não chegará.

Esse usuário caiu em um golpe de phishing

Infelizmente ele não teve atenção com alguns aspectos:

- Promoção com preço muito fora do normal. Poderia ter pesquisado no Google e em sites como Zoom.com.br quais são faixas de preço razoáveis para aquele produto.

- O endereço do site que abriu quando clicou no anúncio. O domínio que apareceu na barra de endereços do navegador não tinha nada a ver com Americanas.com. Esse é um grande indício de fraude.

- O nome do beneficiário do boleto exibido pelo sistema do banco antes de concluir o pagamento. Antes da efetivação do pagamento, o banco informa o real beneficiário do boleto registrado, e certamente não era Americanas ou B2W (grupo de e-commerce integrado pela Americanas).

- Tecnologia de proteção contra phishing. Um filtro de segurança contra sites de phishing funciona como uma proteção em tempo real para esse tipo de ameaça da internet. Se houvesse no computador, no celular, ou então naquela rede inteira, um mecanismo de proteção contra phishing, o acesso ao site fraudulento provavelmente teria sido bloqueado – apesar da desatenção do usuário no momento em que caiu no golpe.

O que é Phishing

Phishing é um tipo de crime cibernético que consiste em enganar os usuários de internet, por meio de mensagens e sites falsificados, para roubar informações sigilosas como senhas de acesso e dados de cartões de crédito, além de induzir, em alguns casos, ao pagamento de boletos fraudulentos.

A modalidade mais comum de phishing começa com um e-mail com conteúdo falsificado, se fazendo passar por uma empresa conhecida e induzindo o usuário a clicar em links que direcionam para o site falsificado onde é concluído o golpe. Em muitos casos também são utilizadas mensagens SMS. Atualmente há campanhas ainda mais elaboradas que, ao invés de e-mail Spam ou SMS, transmitem a “isca” aos usuários através de anúncios pagos em redes sociais. O objetivo é sempre enganar o usuário, utilizando engenharia social e se fazendo passar por outra pessoa ou outra empresa, para que o usuário indevidamente forneça dados sigilosos ou envie pagamentos.

Jesse Burns, Diretor Técnico de Segurança no Google Cloud, afirmou, em um artigo de outubro de 2019 para o site Forbes, a que ninguém consegue reconhecer com total consistência se um endereço web (URL) é seguro para ser clicado. Até mesmo especialistas em segurança não conseguem distinguir com total confiança páginas falsas. Basta um pouco de cansaço ou estresse e qualquer um pode se tornar uma vítima. Segundo ele, a proteção contra phishing necessita do uso de tecnologia, pois não é suficiente somente treinar as pessoas.

O termo phishing é uma adaptação da palavra em inglês fishing, que significa pescaria.

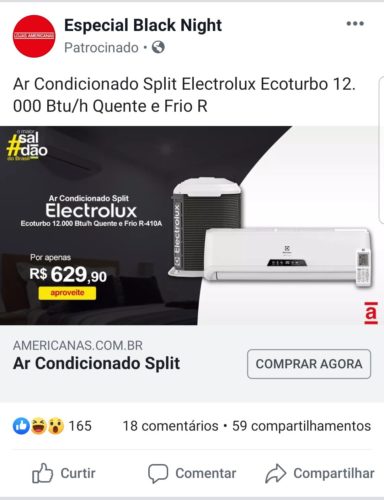

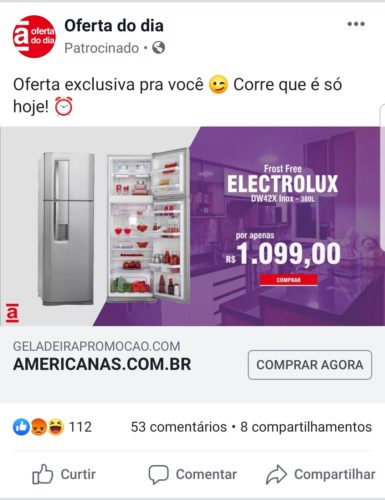

Exemplos de anúncios fraudulentos no Facebook

Você pode clicar nas imagens para visualizar em uma nova aba.

Passo a passo caindo no golpe e comprando um smartphone

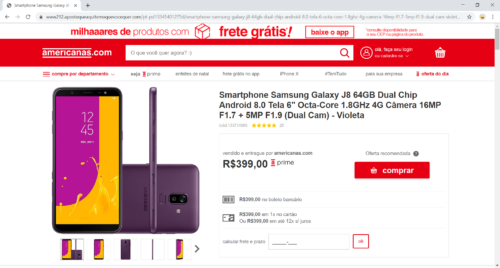

- Anúncio fraudulento veiculado no Facebook, ofertando um smartphone por preço muito inferior ao normal.

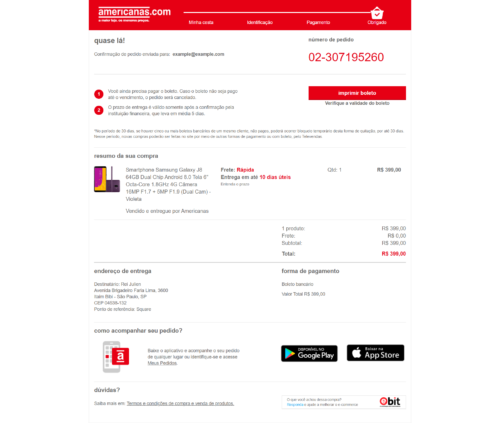

- Após clicar no anúncio, usuário é direcionado para um site de comércio eletrônico “fake”, que imita perfeitamente o site da Americanas. Veja que o endereço do site é outro.

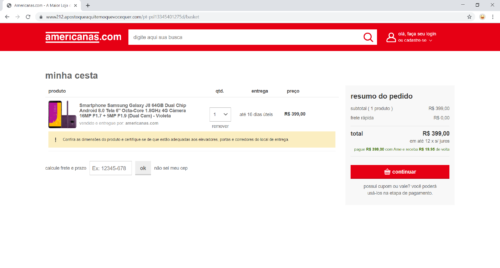

- Clicando em Comprar, é exibido o produto já no carrinho de compras do e-commerce.

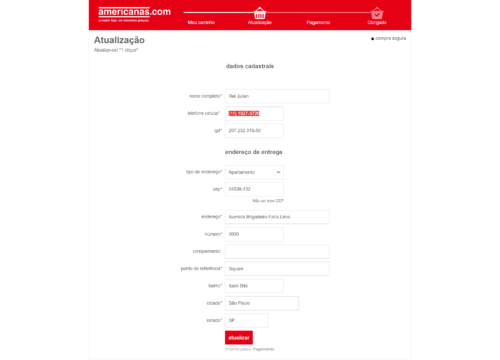

- Avançando na compra, o site fraudulento solicita dados cadastrais do usuário.

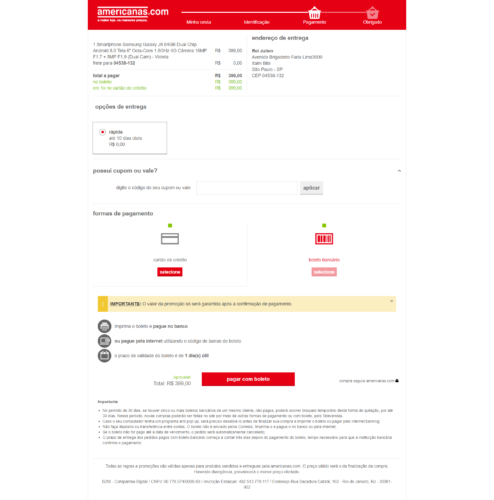

- O site solicita que o usuário escolha forma de pagamento. Nesse exemplo, foi selecionado boleto.

- Após gerar o boleto, o site falso exibe a confirmação da compra, simulando o funcionamento do site real.

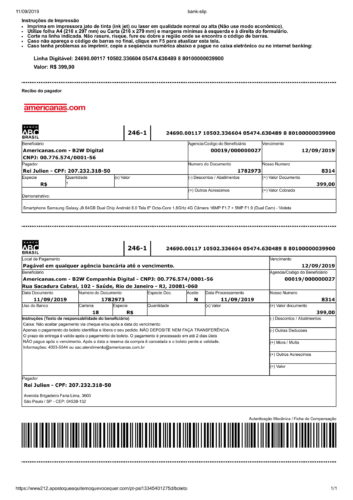

- Boleto fraudulento que foi gerado no site de phishing. Observe que no campo beneficiário consta “Americanas.com – B2W Companhia Digital” para ludibriar o usuário.

Como evitar golpes Phishing?

A proteção contra phishing baseia-se em dois elementos principais: atenção do usuário para detectar indícios de fraude; e tecnologia de proteção contra phishing.

O usuário de internet deve ter a responsabilidade de manter protegidos os seus dados pessoais e também os dados e informações da empresa. Ao gestor da empresa cabe buscar educar os colaboradores para boas práticas de segurança da informação, bem como determinar a implementação de recursos tecnológicos para a proteção da rede.

Atenção ao que a mensagem ou anúncio está oferecendo ou solicitando

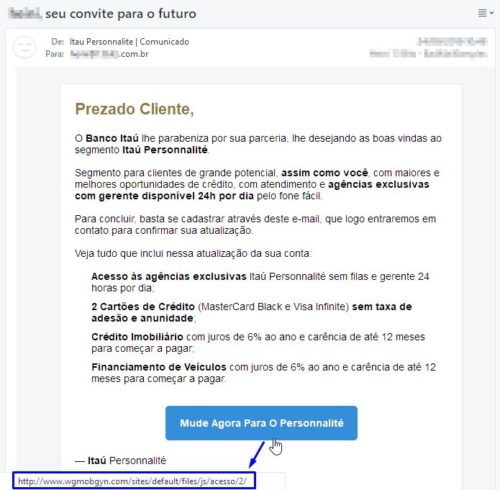

Desconfie de e-mails, SMS ou anúncios com ofertas de produtos a preços muito abaixo do normal. Em caso de dúvida, pesquise o preço normal dos produtos no Google ou em sites como Zoom.com.br. Não acredite em ofertas enviadas com preço incrivelmente baixo. Da mesma forma, também não acredite em e-mails que solicitam que você responda com seu usuário e senha do webmail ou do banco – para uma suposta atualização necessária para manter a conta ativa – isso é fraude. Mensagens supostamente enviadas pela Receita Federal informando sobre irregularidade no CPF também são fraudulentas. Desconfie de e-mails supostamente enviados pelo banco com link para atualizar o módulo de internet banking. Não acredite em e-mails com orçamentos, faturas ou ordens de serviço que você nunca solicitou. E preste atenção ainda ao texto da mensagem, é muito comum que mensagens de phishing contenham erros de ortografia.

Atenção ao remetente e aos links contidos nas mensagens

Observe com atenção o endereço de e-mail do remetente e também o endereço de destino dos links contidos na mensagem. Se forem estranhos, como “https://serwer1982897.home*.pl/pNPjj/[…]” em um e-mail supostamente enviado pela Americanas, desconfie imediatamente.

Atenção ao endereço do site

Caso você tenha clicado em um link ou anúncio e foi direcionado para um site contendo um produto para comprar, um arquivo para download ou um formulário solicitando dados, tenha muita atenção ao endereço que aparece na barra de endereços do navegador. Aquela dica de verificar se o site possui o cadeado do HTTPS (criptografia) já não é suficiente, pois os sites de phishing novos também usam HTTPS. No entanto é importante analisar se o endereço do site está correto. Na dúvida, acesse o Google e pesquise o nome da empresa que você deseja acessar. Por exemplo, o site da Americanas tem o endereço https://www.americanas.com.br e não seria aceitável usar um suposto site da Americanas em endereços como https://www242.ofertaexclusivadodia-liquida*.com, https://www217.vai-rolar-festa-confira-as-novidades*.com, https://geladeirapromocao*.com ou https://www212.apostoqueaquitemoquevocequer*.com (* colocado para invalidar os links nocivos aqui no artigo).

Tecnologia para segurança e proteção contra phishing

É importante utilizar antivírus no computador. No caso das empresas, é cada vez mais relevante usar também sistemas como firewall e controle do acesso à internet aplicados em toda a rede da empresa, independentemente dos dispositivos conectados na rede interna. Essa medida adiciona uma camada de segurança complementar, que reduz o risco de vazamento e perda de informações da empresa e dados de clientes e colaboradores, evitando grandes transtornos e perdas financeiras. Através de uma solução de controle de acesso à internet, também é possível definir que categoria de site poderá ser acessada por cada usuário, evitando desperdícios com navegação fora do escopo do trabalho e também o acesso a endereços com conteúdo nocivo. Por meio dessa ferramenta, o gestor protege a rede contra os sites utilizados em ataques de phishing, propagação de malware e ransomware.

No vídeo abaixo demonstramos o funcionamento de um phishing recebido por e-mail, que se faz passar pelo serviço de pagamentos PagSeguro com objetivo de roubar dados de acesso da vítima. Primeiro é demonstrado o acesso ao site de phishing sem proteção. Depois é demonstrada uma tentativa de acesso ao site de phishing porém com a proteção do Lumiun ativa na rede da empresa.

Dessa maneira, o vídeo apresenta um comparativo da eficácia de um ataque Phishing em uma rede desprotegida e outra com tecnologia de segurança e proteção.

Se você tiver uma dica adicional sobre phishing ou quiser esclarecer alguma dúvida, deixe seu comentário aqui no artigo ou me escreva diretamente em alex@lumiun.com.

12 comentários

Comentários fechados